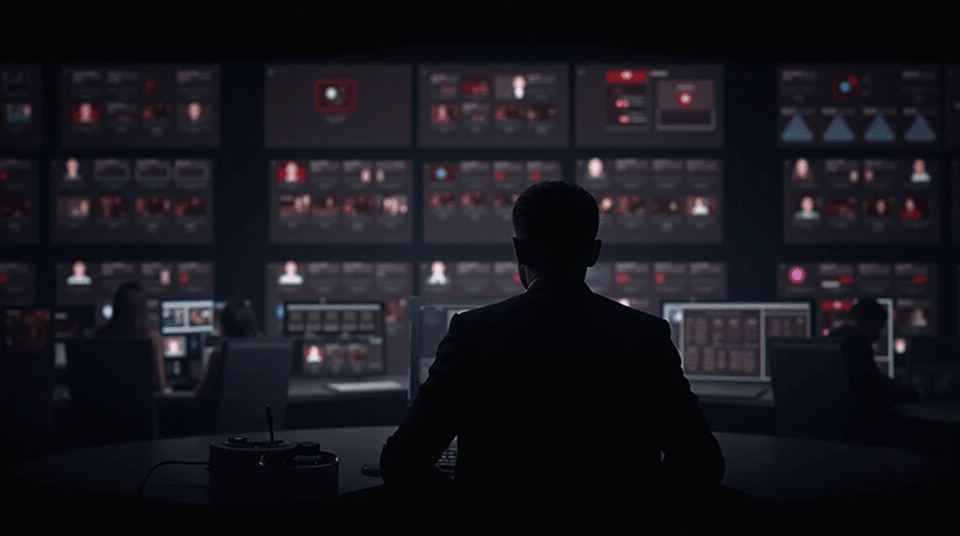

CZ alertó sobre una infiltración en empresas cripto tras detectar 60 perfiles falsos que se presentaron como trabajadores IT. La amenaza afecta a exchanges, custodias y tesorerías institucionales, con posible vínculo a grupos estatales norcoreanos, especialmente el Lazarus Group. La información es especialmente relevante para responsables de contratación, seguridad y gestión de liquidez.

Modus operandi y vectores de acceso

La red creó currículos y perfiles profesionales fraudulentos que facilitaron acceso remoto a roles de desarrollo, seguridad y finanzas. Los atacantes emplearon ingeniería social, malware oculto en actualizaciones de código durante entrevistas técnicas y tickets de soporte con enlaces maliciosos, además de sobornos a proveedores externos para obtener acceso a datos. Esto permitió acceso a claves, procedimientos internos y datos de usuarios, abriendo la puerta a movimientos no autorizados y a la exfiltración de información estratégica.

Algunos operativos incluso crearon empresas ficticias legales en EE. UU. como Blocknovas LLC y Softglide LLC para establecer frentes corporativos creíbles y facilitar ataques, incluyendo malware llamado PylangGhost dirigido a desarrolladores de wallets y extensiones de navegador. También utilizaron identidades estadounidenses robadas, VPNs y documentación de gastos falsificada para mantener empleos fraudulentos durante meses, asegurando infiltración prolongada en infraestructuras críticas.

Impacto financiero, respuesta y riesgos operativos

El alcance financiero es significativo, con robos atribuidos a estas operaciones que podrían superar los miles de millones de dólares. Los ataques norcoreanos habrían sustraído más de $1,3 mil M en 2024 y $2,2 mil M en la primera mitad de 2025, afectando directamente la liquidez y la confianza en infraestructuras centralizadas.

La respuesta regulatoria y judicial incluyó detenciones e imputaciones, mientras empresas ajustaron protocolos internos, incluyendo formación obligatoria, requisitos de ciudadanía para accesos sensibles y verificación biométrica.

Las implicaciones operativas afectan múltiples frentes:

Para traders y tesorerías, riesgo de pérdida directa y fuga de estrategias de trading.

Para equipos de seguridad, el vector principal es contratación remota sin verificación forense de identidades y código.

Para exchanges, están en juego la reputación y la continuidad operativa.

El caso pone de relieve la convergencia entre fraudes de identidad, ciberataques sofisticados y motivación estatal. Con 60 falsos candidatos detectados, múltiples empresas ficticias, identidades robadas y pérdidas que ascienden a miles de millones de dólares, la implicación práctica es reforzar procesos de contratación, controles de acceso, verificación de código y vigilancia frente a malware avanzado, junto con una gestión prudente de la liquidez y supervisión constante de los sistemas internos.