La evolución del phishing cripto supera la capacidad de educación de los usuarios actuales

El ecosistema de activos digitales enfrenta una crisis donde la sofisticación técnica de los atacantes ha invalidado los métodos tradicionales de prevención. La narrativa de que la educación es la principal defensa se desmorona ante ataques que explotan la infraestructura misma de las billeteras. Los datos del informe de delitos en internet del FBI confirman que las pérdidas por fraudes con criptomonedas superaron los 4.500 millones de dólares anuales, evidenciando una brecha crítica de seguridad.

Esta situación importa ahora porque la industria está migrando de simples robos de frases semilla a ataques de ingeniería social de alta precisión. Ya no se trata de errores humanos básicos, sino de una industria criminal altamente organizada que utiliza herramientas de automatización para vaciar billeteras en milisegundos. La dependencia exclusiva en el discernimiento del usuario final ha demostrado ser un punto de falla sistémico que requiere una intervención técnica inmediata.

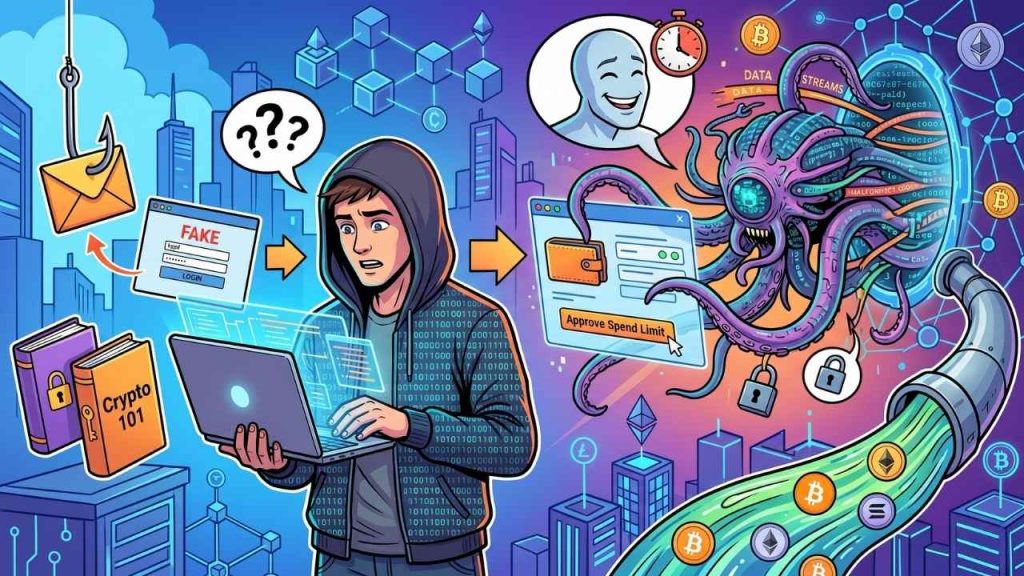

Históricamente, el riesgo en este sector se centraba en hackeos a exchanges centralizados, pero el paradigma ha cambiado radicalmente hacia el usuario final. Según el reporte de criptocrimen de Chainalysis, el phishing de aprobación se ha convertido en la técnica predilecta para vulnerar billeteras de custodia propia. Este método permite a los atacantes retirar fondos sin poseer las claves privadas, simplemente engañando al usuario para que firme una transacción de “aprobación” maliciosa.

El problema radica en que las interfaces actuales no permiten distinguir fácilmente entre una interacción legítima con un protocolo DeFi y un contrato de drenaje. Los usuarios, incluso los experimentados, suelen enfrentarse a mensajes técnicos crípticos que facilitan el éxito de la seguridad basada en la ofuscación. Sin una representación visual clara de lo que se está firmando, el consentimiento del usuario deja de ser una medida de protección válida.

Es fundamental implementar mejores protocolos de seguridad cripto para reducir la dependencia en la memoria y atención del individuo promedio. La complejidad de las firmas EIP-712 y otros estándares técnicos ha superado los manuales de usuario que solo recomiendan no compartir la frase de recuperación. El atacante moderno no necesita su frase; solo necesita que usted haga clic en un botón de “conectar” en una interfaz clonada.

La automatización del fraude y la obsolescencia educativa

La industria ha pasado de correos mal redactados a la creación de extensiones de navegador fraudulentas que imitan a la perfección herramientas legítimas. Un estudio detallado en el portal de la Comisión Federal de Comercio detalla cómo los esquemas de “pig butchering” y phishing técnico ahora utilizan inteligencia artificial para personalizar el engaño. Esta personalización hace que las señales de alerta tradicionales sean casi imperceptibles para quienes no poseen una formación técnica avanzada en ciberseguridad.

La educación del usuario, aunque necesaria, es inherentemente lenta frente a la velocidad de actualización de los “drainers” como servicio. Estas plataformas permiten que cualquier criminal con pocos conocimientos técnicos despliegue campañas masivas de robo mediante el alquiler de software especializado. Este modelo de negocio criminal garantiza que los ataques sean constantes y se adapten en tiempo real a las nuevas medidas de seguridad de las billeteras.

Por otro lado, la prevención de estafas digitales debe enfocarse en la creación de listas de bloqueo a nivel de navegador y billetera. Si la infraestructura no puede prevenir que un usuario interactúe con un contrato malicioso conocido, el sistema está fallando por diseño. La responsabilidad no puede recaer únicamente en el eslabón más débil, especialmente cuando los incentivos económicos para los atacantes son tan elevados y directos.

Un contrapunto relevante es la visión de los puristas de la descentralización, quienes sostienen que la responsabilidad individual es el pilar de la soberanía financiera. Argumentan que cualquier capa de filtrado o bloqueo introduce censura y centralización, debilitando la propuesta de valor original de las criptomonedas. Bajo esta lógica, el riesgo de pérdida es el precio aceptable por la libertad de operar sin intermediarios que decidan qué es seguro.

Esta postura es válida en teoría, pero ignora que la adopción masiva requiere niveles de seguridad comparables a los sistemas bancarios tradicionales. Si un error de un segundo puede resultar en la pérdida total de los ahorros de una vida, el sistema difícilmente será adoptado por el público general. La invalidación de la tesis educativa ocurre cuando el costo del error es desproporcionado respecto a la complejidad de la tarea realizada.

Hacia una arquitectura de confianza técnica

La solución no vendrá de más infografías sobre seguridad, sino de cambios profundos en la capa de aplicación y visualización de datos. El desarrollo de “firewalls” para billeteras que simulan las transacciones antes de que el usuario las firme es un paso en la dirección correcta. Estos sistemas permiten visualizar exactamente qué activos saldrán de la billetera, transformando el proceso de firma en algo comprensible y menos propenso a la manipulación.

El análisis de métricas on-chain sugiere que los ataques dirigidos a través de “address poisoning” están ganando terreno debido a su bajo coste operativo. Esta técnica contamina el historial de transacciones del usuario con direcciones similares, esperando que el usuario copie y pegue una dirección falsa en su próxima operación. Es un ataque que explota la pereza cognitiva, un rasgo humano que ninguna campaña educativa podrá erradicar por completo.

A diferencia de los ataques de 2017 que dependían de ICOs fraudulentas, los ataques actuales son invisibles y se ejecutan en sitios legítimos comprometidos. La protección de activos en cadena requiere que las billeteras integren bases de datos de reputación en tiempo real para alertar sobre riesgos inminentes. Sin esta capa de inteligencia colectiva, el usuario individual siempre estará en desventaja frente a las redes organizadas de ciberdelincuentes.

Considerar que la educación es la solución mágica es una forma de negligencia por parte de los desarrolladores de infraestructura cripto. El diseño de productos debe asumir que el usuario cometerá errores y debe ofrecer redes de seguridad que mitiguen el impacto de dichos fallos. La resiliencia del sistema se mide por su capacidad de proteger al individuo en sus momentos de menor atención o mayor presión social.

Si el desarrollo de herramientas de seguridad proactiva no supera el ritmo de creación de nuevos vectores de ataque por parte de los drenadores automáticos, las pérdidas anuales por phishing podrían duplicarse para el final de la década a medida que más capital institucional y minorista ingrese al mercado bajo premisas de seguridad que ya han sido superadas por la realidad técnica de los atacantes.

Este artículo tiene fines informativos y no constituye asesoramiento financiero.